Ganz schön peinlich: Wenn das System eines Unternehmens, das auf die Programmierung von Überwachungssoftware spezialisiert ist, gehackt wird, steht die Welt Kopf! Und für das betroffene Unternehmen „Hacking Team“ wird es richtig unangenehm, denn tausende Gigabyte interner Daten stehen nun frei zugänglich im Internet zur Verfügung – und die lassen das Unternehmen in keinem besonders guten Licht dastehen.

Welche schmutzigen Geheimnisse von Hacking Team durch den Klau und die Veröffentlichung der Firmendaten ans Licht gekommen sind und warum die Daten nun auch Kriminellen von Nutzen sein könnten – darüber kläre ich heute auf meinem Blog auf.

Vom Hacking Team zum Hacked Team

Hacking Team ist eine Firma, die sich mit der Herstellung von Schnüffelsoftware für Regierungen, Polizei und Geheimdienste beschäftigt. Die halbe Welt ist Kunde bei den hackenden Italienern, wie die geleakte Kundenliste des Unternehmens zeigt.

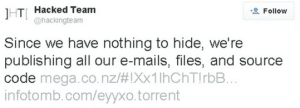

In der Nacht vom 07. auf den 08. August 2015 wurde das IT-System der Firma von einem Unbekannten gehackt – und über 400 Gigabyte interner Daten gelangten freizugänglich ins Netz. Zugang zum System bekam der Hacker offenbar über den Twitter-Account von Hacking Team (das er kurzerhand in Hacked Team umbenannte und Kritikern des Unternehmens damit eine Steilvorlage bot).

Von A wie Aserbaidschan bis Z wie Zypern

Wer die Liste mit Kunden, mit denen Hacking Team offensichtlich Geschäftsbeziehungen unterhielt, einmal überfliegt, muss vermutlich häufiger schlucken. Denn unter den Regierungen, die auf die Überwachungssoftware des Unternehmens zurückgriffen, finden sich nicht nur solche mit weißen Westen. Auch autoritäre Staaten wie Aserbaidschan oder Kasachstan wurden von Hacking Team mit Software ausgestattet.

Besonders sauer stößt jedoch der Vertrag mit dem Sudan auf, ein Land, in dem Menschenrechte missachtet und Oppositionelle verfolgt werden. Mit einem solchen Unrechtsstaat zu verkehren, hatte Hacking Team zuvor immer wieder geleugnet. Jetzt wird klar: Durch den Verkauf von Überwachungssoftware an den Sudan hat das Unternehmen sogar gegen das UN-Waffenembargo verstoßen.

Profit um jeden Preis?

Es scheint, als wäre Hacking Team vor nichts zurückgeschreckt, um seine teure Software an den Mann zu bringen. Und doch war den Hacker-Experten die Sicherheit der Kunden wohl nicht ganz so wichtig: Alle Softwarelösungen, die an unterschiedlichste Länder verkauft wurden, verfügen über ein Hintertürchen, über das sich die Hacker beliebig Zugang zu den infizierten Rechnern und Mobiltelefonen verschaffen können

Gut gesichert waren die diversen Accounts der Hacking Team-Leute übrigens auch nicht gerade. So zeigt eine Liste der Passwörter den überdurchschnittlich hohen Einsatz des Codes „Passw0rd“ – und so etwas schimpft sich Hacking-Experte?! Dass man in Zeiten ständiger Gefahr durch Internetkriminalität als ersten Schritt ein sicheres Passwort verwenden sollte, dürfte doch eigentlich inzwischen jedem klar sein!

Veröffentlichte Spionagesoftware: Missbrauch nicht ausgeschlossen

Dass die internen Firmendaten ans Licht gelangten ist derweil nicht nur peinlich für das Unternehmen – sondern auch gefährlich. Und zwar für alle Internet- und Handynutzer. Denn die Informationen über die Spionageprogramme von Hacking Team reichen aus, um von anderen Internetkriminellen genutzt zu werden. Und so kann nun jeder jeden ausspionieren – eine gruselige Vorstellung.

Hacking Team hat sämtlichen Anbietern von Firewall- und Antivirussoftware empfohlen, den Schutz anzupassen, um mögliche Spionageattacken abzuwehren. Die Software, die viele Regierungen und Unternehmen für teures Geld bei Hacking Team gekauft hat, wird damit auf einen Schlag wertlos. Aber selbst Schuld: Wer mit dem Feuer spielt, darf sich eben nicht wundern, wenn er sich verbrennt.

Weiterführende Informationen:

- PC von Hackern ausgespäht, angegriffen, lahmgelegt: Folgen für Dienstleister – und wie ihr Euch schützen könnt

- Schäden in Millionenhöhe: Wenn Hacker-Attacken den Softwareentwickler nicht nur den guten Ruf kosten

- Lösegeldforderungen in Zeiten des Web 2.0: Entführung von Daten und andere Wege von Datenverlust

- Raus aus der Schockstarre – Wie Online-Händler nach einem Hacker-Angriff richtig reagieren